Kuka seuraa minua verkossa. Valvooko Internet-palveluntarjoajasi sinua? Viron ja Islannin ilmaisin internet

Tänään puhumme siitä, mitä tietoja palveluntarjoaja tallentaa käyttäjästä, sekä yleisesti siitä, mitä hän voi tietää ja mitä ei. Voitko esimerkiksi nähdä, millä sivustoilla käyt? Ja miksi palveluntarjoaja valvoo käyttäjiä?

Tänään puhumme siitä, mitä tietoja palveluntarjoaja tallentaa käyttäjästä, sekä yleisesti siitä, mitä hän voi tietää ja mitä ei. Voitko esimerkiksi nähdä, millä sivustoilla käyt? Ja miksi palveluntarjoaja valvoo käyttäjiä?

Yleisesti ottaen se ei ole niin yksinkertaista palveluntarjoajien kanssa, heidän täytyy lain mukaan kuunnella käyttäjäliikennettä - rikkovatko he lakia, mitä he tekevät siellä, eivät tietenkään katso, mutta ne tallentavat päätiedot, ihmiset eivät tarkista se ilman syytä -tila).

- Jos käyttäjä avaa tietyn sivuston, näkyykö se palveluntarjoajalle?. Kyllä, useimmissa tapauksissa se on verkkotunnuksen nimi, joka näkyy, harvoin vain IP-osoite. Se tallentaa myös ajan, jolloin käytit sivustoa. Myös sivuston sisältö näkyy

- Entä jos käytän sivustoa suojatulla https-protokollalla? Tällöin palveluntarjoaja näkee vain sivuston nimen tai sen IP-osoitteen ja siinä kaikki, hän ei näe sisältöä, koska https on suojattu yhteys salauksella, minkä vuoksi sen käyttöä suositellaan.

- Kuinka palveluntarjoaja voi havaita, että olen ladannut elokuvan tai ohjelman torrentin kautta? Asia on siinä, että torrent-lataaja kommunikoi torrent-seuraajan kanssa HTTP:n kautta, joten palveluntarjoaja näkee kaiken lataamasi (vain analysoimalla sivua, jolta .torrent-tiedosto ladattiin) ja milloin (alkoi/lopetti). Yhteyden saaminen onnistuu myös HTTPS:n kautta, mutta jostain syystä suurinkaan CIS-torrent ei tue tällaista protokollaa, mutta miksi on mysteeri.

- Tallentaako palveluntarjoaja kaiken lataamani? Ei, se on fyysisesti mahdotonta, mikään kiintolevy ei riittäisi. Liikenne käsitellään lennossa, lajitellaan ja tilastoidaan, mikä on juuri sitä, mitä se säilytetään vuosia.

- Voiko Internet-palveluntarjoaja tietää, että olen ladannut .torrent-tiedoston? Kyllä, ehkä sitä he yrittävät seurata - torrent-asiakkaan ja palvelimen välistä vuorovaikutusta, he eivät voi analysoida liikennettä torrent-verkon sisällä, koska se on erittäin, erittäin kallista.

- Ja jos käytän VPN:ää, palveluntarjoaja ei näe mitään? On vain sellainen asia, että VPN: n kanssa palveluntarjoaja näkee sotkun - eli salatut tiedot ja analysoi ne, ja vielä enemmän se ei pura sitä, koska se on melkein epärealistista. Mutta jos IP-palvelimet saavat selville, että tämä on VPN erityisesti liikenteen salaamiseen - se voi. Tämä tarkoittaa, että käyttäjällä on jotain salattavaa, tee omat johtopäätöksesi

- Jos käytän OpenVPN:ää, toimivatko kaikki ohjelmat sen läpi, mukaan lukien Windows-päivitykset? Teoriassa kyllä, ja yleisesti sen pitäisi olla niin. Mutta käytännössä kaikki riippuu asetuksista.

- Voiko Internet-palveluntarjoaja selvittää tietyn sivuston todellisen IP-osoitteen, jos olen käyttänyt sitä VPN:n kautta? Itse asiassa ei, mutta on toinenkin seikka. Jos VPN yhtäkkiä lakkaa toimimasta tai jos tapahtuu jonkinlainen virhe, Windows alkaa yksinkertaisesti toimia normaalisti, eli ilman VPN:ää - vain suoraan. Korjataksesi tämän ensinnäkin sinun on määritettävä itse OpenVPN ja toiseksi käytä lisäpalomuuria (suosittelen Outpost Firewallia), jossa voit luoda globaaleja liikennesääntöjä.

- Eli jos VPN on buginen, palveluntarjoaja näkee millä sivustolla olen? Valitettavasti kyllä, kaikki tallennetaan automaattisesti.

- Voiko TOR tarjota anonymiteetin? Ehkä, mutta on toivottavaa konfiguroida sitä vähän käyttämään IP-osoitteita kaikkeen paitsi CIS:iin ja myös, että osoitteet vaihtuvat useammin, esimerkiksi kolmen minuutin välein. Parhaan vaikutuksen saavuttamiseksi suosittelen myös toistimien (siltojen) käyttöä.

- Mitä palveluntarjoaja näkee, kun saan paketteja jatkuvasti eri IP-alueilta? Internet-palveluntarjoajilla on järjestelmä TOR-käytön havaitsemiseen, mutta en ole varma, toimiiko tämä järjestelmä releiden kanssa. Myös TOR:n käyttö tallennetaan ja kertoo myös palveluntarjoajalle, että tämä käyttäjä saattaa salata jotain

- Näkeekö Internet-palveluntarjoaja verkkosivuston osoitteen Torin tai VPN:n kautta? Ei, vain VPN-IP- tai Tor-poistumissolmu.

- Näkyykö Internet-palveluntarjoajalle osoitteen koko nimi käytettäessä HTTPS-protokollaa? Ei, vain verkkotunnuksen osoite näkyy (eli vain site.com), yhteysaika ja siirretty määrä. Mutta nämä tiedot eivät ole erityisen hyödyllisiä palveluntarjoajalle tiedon kannalta. Jos käytät HTTP:tä, näet kaiken, mitä lähetetään - sekä koko osoitteen että kaiken, mitä kirjoitit / lähetit viestissä esimerkiksi postitse, mutta tämä ei taaskaan koske Gmailia - liikenne salataan siellä.

- Eli jos käytän yhteyden salausta, voinko jo olla epäiltyjen listalla? Ei, ei oikeastaan. Toisaalta kyllä, mutta toisaalta tietojen salausta ja jopa koko verkon globaalia salausta voivat käyttää paitsi jotkut hakkerit tai käyttäjät, myös yksinkertaiset organisaatiot, jotka ovat huolissaan turvallisesta tiedonsiirrosta, mikä on loogista. erityisesti pankkisektorilla.

- Näkeekö palveluntarjoaja I2P:n käytön? Hän näkee, mutta toistaiseksi tämän tyyppinen verkko on vähän tunnettu palveluntarjoajille, kuten esimerkiksi Torille, joka suosionsa vuoksi houkuttelee yhä enemmän tiedustelupalveluita. Palveluntarjoaja näkee I2P-liikenteen salattuina yhteyksinä eri IP-osoitteisiin, mikä osoittaa, että asiakas työskentelee P2P-verkon kanssa.

- Mistä tiedän, olenko SORM:n alainen? Tämä lyhenne on tulkittu seuraavasti - Operatiivisten hakutoimintojen teknisten valmiuksien järjestelmä. Ja jos olet yhteydessä Internetiin Venäjän federaatiossa, olet jo oletuksena valvonnassa. Samaan aikaan tämä järjestelmä on täysin virallinen ja liikenteen tulee kulkea sen läpi, muuten Internet-palveluntarjoajat ja teleoperaattorit yksinkertaisesti peruuttavat lisenssin.

- Kuinka nähdä kaikki tietokoneesi liikenne palveluntarjoajien näkemällä tavalla? Liikenteen haisteleva apuohjelma auttaa sinua tässä, paras laatuaan on Wireshark-analysaattori.

- Onko mahdollista ymmärtää, että sinua seurataan? Nykyään sitä ei juurikaan ole, joskus, ehkä aktiivisella hyökkäyksellä, kuten MitM (mies keskellä). Jos käytetään passiivista valvontaa, sen havaitseminen on teknisesti epärealistista.

- Mutta mitä tehdä, voiko valvontaa jotenkin monimutkaistaa? Voit jakaa Internetin, eli yhteytesi siihen, kahteen osaan. Istu sosiaalisissa verkostoissa, treffisivustoilla, katso viihdesivustoja, elokuvia, tee kaikki tämä normaalin yhteyden kautta. Ja käytä salattua yhteyttä erikseen ja samanaikaisesti rinnakkain - asenna esimerkiksi virtuaalikone tätä varten. Näin ollen sinulla on niin sanotusti enemmän tai vähemmän luonnollinen ympäristö, koska monet sivustot salaavat liikennettä ja Google palveluissaan ja muut suuret yritykset. Mutta toisaalta, melkein kaikki viihdesivustot EIVÄT salaa liikennettä. Tämä on siis normi - kun käyttäjällä on sekä avointa että salattua liikennettä. Toinen asia on, kun palveluntarjoaja näkee, että käyttäjän liikenne on vain salattua, tässä voi tietysti herätä kysymyksiä.

Toivottavasti löysit hyödyllisiä vastauksia

Viime vuosina Internetin valvontaa on Venäjällä kiristetty aktiivisesti: verkkosivustoja estetään, ihmisiä tuomitaan sosiaalisten verkostojen ja blogien viesteistä, SORM 3 on käynnistetty, laki "Wi-Fi passilla" on hyväksytty ja "Yarovaya-paketti" on tullut voimaan. Kaikki nämä toimenpiteet toteutetaan väestön turvallisuuden parantamiseksi.

Valtion virkamiehet haluavat usein mainita, ettei internetin vapautta ole missään. Mutta mitä ne tarkoittavat? Katsotaanpa verkon hallintatilastoja maailmassa.

1. Vain 46 % kaikista ihmisistä käyttää Internetiä

Jos luet tätä tekstiä juuri nyt, olet onnekas. Loppujen lopuksi maapallolla on 3,5 miljardia ihmistä, jotka eivät voi käyttää tätä sivustoa ja 3,5 miljardia, jotka eivät halua (työskentelemme tämän eteen). We Are Socialin mukaan Pohjois-Amerikassa ja Länsi-Euroopassa Internetin käyttäjien osuus on 85-90 % ja Afrikassa vain 29 %.

Venäjällä vuonna 2016 Internetin levinneisyys oli 71,3 % (internetlivestats.comin mukaan). Tämä on jopa hieman enemmän kuin Kreikassa, Italiassa ja Portugalissa.

2. 2/3 maailman Internetin käyttäjistä on valtion valvonnassa

Freedom House on amerikkalainen kansalaisjärjestö, joka tutkii ihmisoikeuksien kunnioittamista maailmassa. Hän julkaisee vuosittain raportteja tilastoineen eri elämänalueilta. Mukaan lukien raportti Internetin vapaudesta, niin kutsuttu FOTN (Freedom of the Net).

Tämän raportin mukaan vuonna 2016 64 prosenttia maailman kaikista Internetin käyttäjistä joutui eri tavoin valtion valvonnan toimintoihin verkossa. Kartasta (gallerian toinen kuva) näet, mitkä maat kuuluvat kategoriaan "vapaat", mitkä ovat "puolivapaita" ja mitkä "ei ilmaisia".

3. Viron ja Islannin ilmaisin internet

FOTN-raportti sisältää tiedot 65 maasta. Jokaiselle osavaltiolle lasketaan Internet-vapauden luokitus pisteinä. Alhaisin Virossa ja Islannissa.

4. Suurin osa Internetin hallinnasta Kiinassa, Iranissa ja Syyriassa

Ja tässä ovat TOP-maat, joissa on korkein valtion Internet-hallinnan taso. Seitsemässä listan kymmenestä osavaltiosta väestö tunnustaa islamin. Tämä tosiasia vaikuttaa todella sensuuriin. Esimerkiksi Iranissa naisten oikeuksia koskevat verkkosivustot, sosiaaliset verkostot ja kaikki vihjeet pornografiseen materiaaliin ovat kiellettyjä.

5. Freedom on the Internet -luokituksessa on yhdeksän parametria

Ja nyt katsotaan, mistä Freedom Housen luokituksen pisteet koostuvat. Siinä on 9 pääparametria:

- Sosiaalisten verkkojen ja sovellusten estäminen viestintää varten;

- Poliittisen ja uskonnollisen sisällön estäminen;

- IT-alan kehityksen rajoittaminen ja tukahduttaminen maassa;

- Palkatut kommentaattorit foorumeilla, jotka osallistuvat poliittisiin keskusteluihin;

- Äskettäin ilmestyneet uudet estolait;

- Uusien toimenpiteiden syntyminen Internetin käyttäjien deanonymisoimiseksi;

- Bloggaajien tai yksinkertaisesti käyttäjien läsnäolo, jotka on pidätetty sisällön lähettämisestä Internetiin;

- Bloggaajien tai yksinkertaisesti Internetin käyttäjien läsnäolo, jotka on tapettu tai pahoinpidelty (myös vankilassa) sisällön lähettämisen vuoksi Internetiin;

- Tekniset hyökkäykset valtiovallan arvostelijoita vastaan (esimerkkejä: ddos-hyökkäys oppositiomiehen blogiin).

Taulukosta näet yksityiskohtaisesti, missä maissa tiettyjä ilmiöitä esiintyy.

6. Venäjä ja Ukraina kärkimaissa Internetin sensuurin kiristymisessä 5 vuoden aikana

Freedom House on tehnyt tällaisia raportteja useiden vuosien ajan. On maita, joissa Internet-sensuurin tiukentuminen on paljon voimakkaampaa kuin muissa. Venäjä ja Ukraina ovat heidän joukossaan.

Maassamme on kaikki toimenpiteet Internetin hallitsemiseksi, paitsi sosiaalisten verkostojen estäminen ja IT-alan kehityksen tukahduttaminen (näin amerikkalainen Freedom House näkee tilanteen).

Ukrainaa ei pidetty äskettäin maana, jossa on ilmainen internet. Tähän on kolme syytä: poliittista sisältöä sisältävien verkkosivustojen estäminen, bloggaajien pidätykset ja kyberhyökkäykset hallituksen kriitikkoja vastaan (korostan vielä kerran, että ne tunnistettiin amerikkalaisten ihmisoikeusaktivistien riippumattoman tutkimuksen tuloksena).

7. Mutta Valko-Venäjällä ja Kazakstanissa Internetin valvonta on tiukempaa

Freedom House -luokituksessa Valko-Venäjällä on kolme pistettä vähemmän kuin maallamme. Ensinnäkin bloggaajiin ja heidän murhaansa kohdistuneita väkivaltatapauksia ei ollut. Myös siellä vuonna 2016 ei hyväksytty uusia merkittäviä Internet-sensuurilakeja. He aloittivat verkkosivujen eston jo vuonna 2001, ja oikeusperusta näille toimenpiteille muodostui kauan sitten.

Ja säännöt ovat erittäin tiukat. Esimerkiksi mukaan Asetus nro 60, kaikkien sallittujen sivustojen on sijaittava Valko-Venäjän alueella, ja loput on estettävä. Mutta tämä laki on havaittu vain osittain.

Vuonna 2015 Minsk otti käyttöön menetelmiä rajoitusten kiertämiseksi. Viranomaiset ovat alkaneet estää sisääntulosolmuja Tor-verkkoon, ja myös VPN-palveluntarjoajien mahdollisista estämisestä on raportoitu.

8. Pohjois-Korea on poissa kilpailusta

Eri puolilla maata on kaksi palveluntarjoajaa, jotka varustavat ulkomaisten suurlähetystöjen ja valtion virastojen Internetillä. Heiltä on kielletty reitittimien käyttö, ja valtionpäämies näkee henkilökohtaisesti luettelon henkilöistä, joilla on pääsy verkkoon.

Vuonna 2013 pohjoiskorealaiset pääsivät Internetiin vain 1 500 IP-osoitteesta, vaikka maassa asuu 25 miljoonaa ihmistä. Loput korealaiset käyttävät valtakunnallista Gwangmyeong-verkkoa, mutta jopa 100 000 ihmisellä on pysyvä pääsy siihen. Siellä huhutaan, että siellä julkaistaan valeuutisia maajoukkueen MM-voitoista ja että USA:ssa syödään koiria.

Myös Koreassa kaikki käyttöjärjestelmät ovat kiellettyjä paitsi sen oman tuotannon Red Star. Yksi versioista (kuvassa) näyttää hyvin paljon MacOS:lta.

9. Valtionsensorien pääase on suodatinkupla

Vaikka maassa ei hyväksyttäisikään vastenmielisten paikkojen estämistä, se ei tarkoita, että väestö pääsisi niihin. Loppujen lopuksi he eivät yksinkertaisesti löydä niitä.

Joka vuosi kymmeniä tuhansia sivustoja poistetaan Googlen hakutuloksista osavaltioiden hallitusten tai yksityisten yritysten pyynnöstä. Yleensä nämä ovat alaikäisten pornoa ja sivustoja, jotka loukkaavat tekijänoikeuksia.

10. "Verkkopoikkeavuuksia" on maissa, joissa on virallisesti ilmainen Internet

OONI Explorer on riippumattoman Tor Projectin luoma tutkimustyökalu. Hän osaa tunnistaa verkon poikkeavuuksia» - sivustojen esto, työkalut liikenteen seurantaan, rajoittamiseen ja verkkosivujen sisällön väärentämiseen. OONI Explorerin mukaan tällaisia ilmiöitä esiintyy 71 maassa ympäri maailmaa.

12 osavaltiossa paljastettiin työkalujen olemassaolo täydelliseen valvontaan ja liikenteen väärentämiseen - Blue Coat, Squid ja Privoxy. Niiden joukossa ovat Myanmar, Uganda, Irak, Yhdysvallat ja Iso-Britannia.

Kuten näette, Internet-sensuurimme on "hieman tiukempi" kuin muiden maiden keskiarvo. Meillä on vielä tilaa "kasvaa" Iraniin ja Kiinaan, mutta paljon on jo toteutettu...

Vuonna 1993 New Yorker-lehti painoi kuuluisan sarjakuvan koirasta tietokoneen edessä. "Internetissä kukaan ei tiedä, että olet koira", kuvateksti sanoi. Yli kaksikymmentä vuotta myöhemmin asiat ovat juuri päinvastoin. Nykypäivän Internetissä jokainen koira tietää kuka olet – ja joskus jopa paremmin kuin sinä itse.

Internet ei sovellu hyvin salassapitoon, eikä yksityisyys ole poikkeus. Jokaisen selaimessa tehdyn napsautuksen on määritelmänsä mukaan oltava kahden osapuolen: asiakkaan ja palvelimen tiedossa. Tämä on parhaimmillaan. Itse asiassa, jos niitä on kaksi, niitä on kolme, tai jopa, jos otamme Hacker-sivuston esimerkkinä, kaikki kaksikymmentäkahdeksan.

Esimerkiksi

Tämän varmistamiseksi riittää, että otat käyttöön Chromeen tai Firefoxiin sisäänrakennetut kehittäjätyökalut, joista yli puolella ei ole mitään tekemistä Hackerin palvelimilla olevien asiakirjojen kanssa. Sen sijaan ne johtavat 27 eri verkkotunnukseen, jotka omistavat useat ulkomaiset yritykset. Nämä pyynnöt syövät 90 % ajasta, kun sivusto latautuu.

Mitä nämä verkkotunnukset ovat? Mainosverkostot, useat verkkoanalytiikkajärjestelmät, sosiaaliset verkostot, maksupalvelu, Amazon-pilvi ja pari markkinointiwidgetiä. Samanlainen sarja, ja usein vielä laajempi, on saatavilla kaikilta kaupallisilta sivustoilta .. Emme vain tiedä niistä (tämä on sanomattakin selvää), vaan myös näiden 27 verkkotunnuksen omistajat.

Monet heistä eivät vain tiedä. He katsovat sinua suurella mielenkiinnolla. Näetkö bannerin? Se on ladattu Googlen omistaman suuren mainosverkoston Doubleclickin palvelimelta. Jos banneria ei olisi ollut, hän olisi löytänyt toisen tavan. Samat tiedot voidaan hakea Google Analytics -seurannan avulla tai AdSensen kautta, jolloin kirjasimia voidaan käyttää Google Fontsista tai jQuerysta Google CDN:ssä. Ainakin jotain vihjettä löytyy merkittävältä osalta Internetin sivuja.

Analysoimalla käyttäjien Internetissä tapahtuneiden liikkeiden historiaa Google voi määrittää hyvällä tarkkuudella hänen kiinnostuksen kohteet, sukupuolen, ikänsä, varallisuuden, siviilisäädyn ja jopa terveydentilan. Tämä on välttämätöntä mainosten tarkemman valinnan kannalta. Pienikin lisäys Googlen laajuiseen kohdistustarkkuuteen on miljardeja dollareita, mutta muut sovellukset ovat mahdollisia. Edward Snowdenin julkaisemien asiakirjojen mukaan amerikkalaiset ja brittiläiset tiedustelupalvelut sieppasivat Googlen jäljittäjiä epäiltyjen tunnistamiseksi.

Sinua tarkkaillaan, se on tosiasia, joka sinun on hyväksyttävä. Parempi keskittyä muihin asioihin. Kuinka he tekevät sen? Onko mahdollista piiloutua valvonnalta? Ja onko se sen arvoista?

Etsi ja piilota

Jotta voit seurata henkilöä, sinun on kyettävä tunnistamaan hänet. Yksinkertaisin ja parhaiten tutkittu tunnistusmenetelmä on eväste. Ongelmana on, että se on alttiin tietosuojan puolustajien hyökkäyksille. Käyttäjät ja jopa poliitikot tietävät niistä. Esimerkiksi Euroopan unionissa on laki, joka pakottaa verkkosivustot varoittamaan käyttäjiä evästeiden vaaroista. Ei järkeä, mutta itse tosiasia on hälyttävä.

Toinen ongelma on, että jotkin selaimet estävät oletusarvoisesti kolmannen osapuolen, kuten verkkoanalytiikkapalvelun tai mainosverkoston, asettamat evästeet. Tämä rajoitus voidaan ohittaa ohjaamalla käyttäjä uudelleenohjausketjun läpi kolmannen osapuolen palvelimelle ja takaisin, mutta tämä ei ensinnäkään ole kovin kätevää, ja toiseksi se ei todennäköisesti pelasta ketään pitkällä aikavälillä. Ennemmin tai myöhemmin tarvitaan luotettavampi tunnistusmenetelmä.

Selaimessa on paljon enemmän paikkoja, joihin voit piilottaa tunnistetiedot kuin kehittäjät ovat suunnitelleet. Se vaatii vain vähän kekseliäisyyttä. Esimerkiksi ikkuna.nimi DOM-ominaisuuden kautta jopa kaksi megatavua dataa voidaan siirtää muille sivuille, ja toisin kuin evästeet, joita voivat käyttää vain saman verkkotunnuksen komentosarjat, ikkunan.nimi tiedot ovat saatavilla myös muista verkkotunnuksista. . Vain tämän ominaisuuden lyhytaikainen luonne häiritsee evästeiden korvaamista ikkuna.nimi. Se ei jatku istunnon päätyttyä.

Muutama vuosi sitten tuli muotia tallentaa identiteettitietoja käyttämällä Flashin tarjoamia ns. Local Shared Objects (LSO) -objekteja. Kaksi tekijää vaikutti LSO:n hyväksi. Ensinnäkin, toisin kuin evästeet, käyttäjä ei voinut poistaa niitä selaimella. Toiseksi, jos evästeet ovat erilaisia jokaisessa selaimessa, LSO, kuten itse Flash, on sama kaikissa tietokoneen selaimissa. Tämän ansiosta on mahdollista tunnistaa käyttäjä, joka vuorotellen työskentelee eri selaimissa.

Jatkuu vain jäsenille

Vaihtoehto 1. Liity "sivusto"-yhteisöön lukeaksesi kaikki sivuston materiaalit

Yhteisön jäsenyys tietyn ajanjakson aikana antaa sinulle pääsyn KAIKKIIN Hacker-materiaaliin, lisää henkilökohtaista kumulatiivista alennustasi ja voit kerätä ammattimaisen Xakep Score -luokituksen!

Kaikille on selvää, että palveluntarjoajasi on tietoinen kaikista liikkeistäsi Internetissä, usein kerrotaan, että yrityksen työntekijät seuraavat asiakasliikennettä. Miten tämä tapahtuu, voidaanko se välttää?

Miten sinua tarkkaillaan

Venäjän federaation palveluntarjoajien on analysoitava käyttäjäliikenne Venäjän lainsäädännön noudattamisen varalta. Erityisesti 7. heinäkuuta 2003 annetun liittovaltion lain N 126-FZ (sellaisena kuin se on muutettuna 5. joulukuuta 2017) "viestinnästä" lauseke 1.1 kuuluu seuraavasti:

Viestintäoperaattorit ovat velvollisia antamaan operatiivista etsintätoimintaa tai Venäjän federaation turvallisuutta varmistaville valtuutetuille valtion elimille tiedot viestintäpalvelujen käyttäjistä ja heille tarjottavista viestintäpalveluista sekä muut määrättyjen tehtävien suorittamiseen tarvittavat tiedot. näille elimille liittovaltion laeissa säädetyissä tapauksissa.

Palveluntarjoaja itse ei tietenkään tallenna liikennettä. Se kuitenkin suorittaa käsittelynsä ja luokituksensa. Tulokset kirjoitetaan lokitiedostoihin.

Perustietojen analyysi suoritetaan automaattisesti. Yleensä valitun käyttäjän liikenne peilataan SORM-palvelimille (operatiivisten hakutoimenpiteiden välineet), joita valvovat sisäasiainministeriö, FSB jne. ja analyysi tehdään jo siellä.

Olennainen osa nykyaikaisia SORM-2-järjestelmiä on syklinen tiedontallennuspuskuri. Sen tulisi tallentaa palveluntarjoajan kautta kulkenut liikenne viimeisen 12 tunnin ajalta. SORM-3 on otettu käyttöön vuodesta 2014 lähtien. Sen tärkein ero on lisätallennus, jonka pitäisi sisältää kolmen vuoden arkisto kaikista laskutuksista ja kaikista yhteyslokeista.

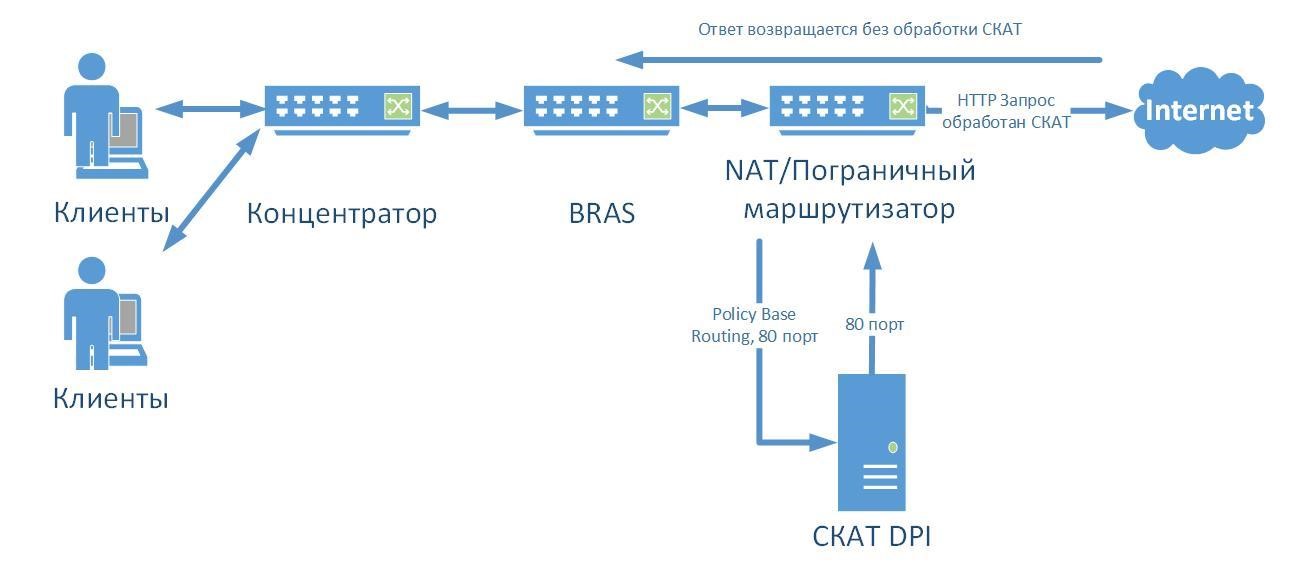

Kuinka lukea liikennettä DPI:n avulla

Piiriesimerkki VAS Expertiltä

Piiriesimerkki VAS Expertiltä

DPI:tä (Deep Packet Inspection) voidaan käyttää osana SORM:ia tai erikseen. Nämä ovat järjestelmiä (yleensä laitteisto- ja ohjelmistojärjestelmät - laitteistot erikoisohjelmistoilla), jotka toimivat kaikilla paitsi ensimmäisillä (fyysisellä, bitti-) tasoilla OSI-verkkomallissa.

Yksinkertaisimmassa tapauksessa palveluntarjoajat käyttävät DPI:tä valvoakseen pääsyä resursseihin (erityisesti Roskomnadzorin "mustan" luettelon sivustojen sivuille liittovaltion lain nro 139 muuttamisesta lain "Lasten suojelemisesta haitallisilta tiedoilta" mukaisesti. heidän terveyteensä ja kehitykseensä" tai torrentit). Mutta yleisesti ottaen ratkaisua voidaan soveltaa liikenteen lukemiseen.

DPI:n vastustajat väittävät, että oikeus yksityisyyteen on kirjattu perustuslakiin ja tekniikka loukkaa verkon neutraalisuutta. Mutta tämä ei estä tekniikan käyttöä käytännössä.

DPI jäsentää helposti sisällön, joka lähetetään salaamattomien HTTP- tai FTP-protokollien kautta.

Jotkut järjestelmät käyttävät myös heuristiikkaa, epäsuoria merkkejä, jotka auttavat tunnistamaan palvelun. Näitä ovat esimerkiksi liikenteen ajalliset ja numeeriset ominaisuudet sekä erityiset tavusekvenssit.

HTTPS on vaikeampi. Kuitenkin TLS-tasolla alkaen versiosta 1.1, jota nykyään käytetään usein HTTPS-salaukseen, sivuston verkkotunnus välitetään selkeänä tekstinä. Siten palveluntarjoaja voi selvittää, missä verkkotunnuksessa vierailit. Mutta mitä he tekivät siellä, hän ei tiedä ilman yksityistä avainta.

Joka tapauksessa palveluntarjoajat eivät tarkista kaikkia

Se on liian kallista. Mutta teoriassa he voivat valvoa jonkun liikennettä pyynnöstä.

Se, mitä järjestelmä (tai toveri majuri) huomautti, tutkitaan yleensä manuaalisesti. Mutta useimmiten palveluntarjoajalla ei ole SORM:ia (varsinkin jos se on pieni palveluntarjoaja). Tavalliset työntekijät etsivät ja paikantavat kaiken lokitietokannassa.

Miten torrentteja seurataan

Torrent-asiakas ja seurantalaite vaihtavat yleensä tietoja HTTP-protokollan avulla. Tämä on avoin protokolla, mikä tarkoittaa, katso yllä: käyttäjäliikenteen katselua MITM-hyökkäyksellä, analysointia, salauksen purkamista, estämistä DPI:n avulla. Palveluntarjoaja voi tutkia paljon tietoa: milloin lataus alkoi tai päättyi, milloin jakelu alkoi, kuinka paljon liikennettä jaettiin.

Sideriä on vaikeampi löytää. Useimmiten tällaisissa tapauksissa asiantuntijoista itsestään tulee vertaisia. Tietäen kylvökoneen IP-osoitteen vertaiskäyttäjä voi lähettää palveluntarjoajalle ilmoituksen, jossa on jakelun nimi, sen osoite, jakelun aloitusaika, kylvölaitteen todellinen IP-osoite jne.

Toistaiseksi se on turvallista Venäjällä - kaikki lait rajoittavat jäljittäjien ja muiden piraattisisällön jakelijoiden, mutta ei tavallisten käyttäjien hallinnon mahdollisuuksia. Joissakin Euroopan maissa torrentien käyttö on kuitenkin täynnä suuria sakkoja. Joten jos olet lähdössä ulkomaille, älä jää kiinni.

Mitä tapahtuu, kun vierailet sivustolla

Palveluntarjoaja näkee avaamasi URL-osoitteen, jos se jäsentää vastaanottamiesi pakettien sisällön. Tämä voidaan tehdä esimerkiksi MITM-hyökkäyksellä ("mies-in-the-middle" -hyökkäys, mies keskellä).

Pakettien sisällöstä saat hakuhistorian, voit analysoida kyselyhistoriaa, jopa lukea kirjeenvaihtoa ja kirjautumisia salasanoilla. Ellei sivusto tietysti käytä valtuutukseen salaamatonta HTTP-yhteyttä. Onneksi tämä on yhä harvinaisempaa.

Jos sivusto toimii HTTPS:llä, palveluntarjoaja näkee vain palvelimen IP-osoitteen ja verkkotunnuksen sekä yhteysajan siihen ja liikenteen määrän. Loput tiedoista on salattu, eikä niitä voida purkaa ilman yksityistä avainta.

Entä MAC-osoite

Palveluntarjoaja näkee MAC-osoitteesi joka tapauksessa. Tarkemmin sanottuna sen verkkoon kytkeytyvän laitteen MAC-osoite (ja tämä ei välttämättä ole tietokone, vaan esimerkiksi reititin). Tosiasia on, että monien palveluntarjoajien valtuutus suoritetaan sisäänkirjautumisen, salasanan ja MAC-osoitteen perusteella.

Mutta monien reitittimien MAC-osoitteita voidaan muuttaa manuaalisesti. Kyllä, ja tietokoneissa verkkosovittimen MAC-osoite asetetaan manuaalisesti. Joten jos teet tämän ennen ensimmäistä valtuutusta (tai muutat sitä myöhemmin ja pyydät sitomaan tilin uudelleen uuteen MAC-osoitteeseen), palveluntarjoaja ei näe todellista MAC-osoitetta.

Mitä tapahtuu, jos VPN on käytössä

Jos käytät VPN:ää, palveluntarjoaja näkee, että salattua liikennettä (jolla on korkea entropiakerroin) lähetetään tiettyyn IP-osoitteeseen. Lisäksi hän saa selville, että tämän alueen IP-osoitteita myydään VPN-palveluihin.

Minne VPN-palvelun liikenne kulkee, palveluntarjoaja ei voi seurata automaattisesti. Mutta jos vertaat tilaajan liikennettä minkä tahansa palvelimen liikenteeseen aikaleimoilla, voit suorittaa lisäseurantaa. Se vaatii vain monimutkaisempia ja kalliimpia teknisiä ratkaisuja. Tylsyydestä kukaan ei varmasti kehitä ja käytä sellaista.

Tapahtuu, että yhtäkkiä VPN "putoaa" - tämä voi tapahtua milloin tahansa ja missä tahansa käyttöjärjestelmässä. Kun VPN on lakannut toimimasta, liikenne alkaa automaattisesti avautua, ja palveluntarjoaja voi analysoida sen.

On tärkeää, että vaikka liikenneanalyysi osoittaisi, että liian monta pakettia menee jatkuvasti IP-osoitteeseen, joka saattaa mahdollisesti kuulua VPN:lle, et riko mitään. VPN:n käyttö Venäjällä ei ole kiellettyä - tällaisten palvelujen tarjoaminen Roskomnadzorin "mustalta listalta" olevien sivustojen ohittamiseksi on kielletty.

Mitä tapahtuu, kun käynnistät Torin

Kun muodostat yhteyden Torin kautta, Internet-palveluntarjoaja näkee myös salatun liikenteen. Ja se ei pysty tulkitsemaan, mitä teet Internetissä tällä hetkellä.

Toisin kuin VPN-verkoissa, joissa liikenne yleensä ohjataan samalle palvelimelle pitkän ajan kuluessa, Tor muuttaa IP-osoitteita automaattisesti. Näin ollen palveluntarjoaja voi määrittää, että luultavasti käytit Toria salatun liikenteen ja toistuvien osoitteenmuutosten perusteella, ja näyttää tämän sitten lokeissa. Mutta laillisesti et myöskään saa siitä mitään.

Samanaikaisesti joku voi käyttää IP-osoitettasi Tor-verkossa vain, jos olet määrittänyt Exit Node -asetuksiin.

Entä incognito-tila?

Tämä tila ei auta piilottamaan liikennettäsi Internet-palveluntarjoajalta. Sitä tarvitaan teeskentelemään, että et käyttänyt selainta.

Incognito-tila ei tallenna evästeitä, sivustotietoja tai selaushistoriaa. Palveluntarjoaja, järjestelmänvalvoja ja vierailemasi verkkosivustot näkevät kuitenkin toimintasi.

Mutta on myös hyviä uutisia.

Palveluntarjoaja tietää sinusta paljon, ellei kaikkea. Pienten yritysten budjetti ei kuitenkaan salli DPI-laitteiden ostamista, SORM:n asentamista tai tehokkaan valvontajärjestelmän perustamista.

Jos suoritat oikeudellisia toimia Internetissä avoimesti ja luottamuksellisuutta koskevissa toimissa käytät VPN:ää, Toria tai muita nimettömyyden keinoja, palveluntarjoajan ja erikoispalvelujen "joutumisen kynän päälle" todennäköisyys on minimaalinen. Mutta vain 100 % oikeustoimet antavat 100 % takuun.