Tko me prati na internetu. Nadzire li vas vaš ISP? Najbesplatniji internet u Estoniji i Islandu

Danas ćemo govoriti o tome koje podatke pružatelj pohranjuje o korisniku, kao i općenito o tome što može znati, a što ne. Na primjer, možete li vidjeti koje stranice posjećujete? A zašto davatelj nadzire korisnike?

Danas ćemo govoriti o tome koje podatke pružatelj pohranjuje o korisniku, kao i općenito o tome što može znati, a što ne. Na primjer, možete li vidjeti koje stranice posjećujete? A zašto davatelj nadzire korisnike?

Općenito, nije tako jednostavno s pružateljima, oni po zakonu moraju osluškivati promet korisnika - krše li zakon, što oni tamo rade, naravno da ne gledaju, ali bilježe glavne podatke, ljudi ne provjerite bez razloga način).

- Ako korisnik otvori određenu stranicu, je li ona vidljiva davatelju?. Da, u većini slučajeva je vidljiv naziv domene, rijetko samo IP adresa. Također bilježi vrijeme kada ste pristupili stranici. Sadržaj web stranice također je vidljiv

- Što ako pristupim web-mjestu pomoću sigurnog https protokola? Tada davatelj vidi samo naziv stranice ili njegovu IP adresu i to je sve, ne vidi sadržaj, budući da je https sigurna veza s enkripcijom, zbog čega se preporuča koristiti.

- Kako davatelj usluga može otkriti da sam preuzeo film ili program putem torrenta? Stvar je u tome da torrent downloader komunicira s torrent trackerom putem HTTP-a, pa davatelj može vidjeti sve što ste preuzeli (samo analizirajući stranicu s koje je .torrent datoteka preuzeta) i kada (počelo/završeno). Moguće je i povezivanje putem HTTPS-a, ali iz nekog razloga čak ni najveći CIS torrent ne podržava takav protokol, ali zašto je misterij.

- Sprema li davatelj sve što preuzmem? Ne, fizički je nemoguće, nikakvi tvrdi diskovi ne bi bili dovoljni. Promet se obrađuje u hodu, sortira i vodi statistika koja je upravo ono što se godinama pohranjuje.

- Može li ISP znati da sam preuzeo .torrent datoteku? Da, možda to pokušavaju pratiti - interakciju između torrent klijenta i poslužitelja, ne mogu analizirati promet unutar torrent mreže, jer je to jako, jako skupo.

- A ako koristim VPN, onda davatelj ne vidi ništa? Postoji samo takva stvar da kod VPN-a, da, davatelj vidi nered - to jest, šifrira podatke i analizira ih, a još više neće dešifrirati, jer je to gotovo nerealno. Ali saznati putem IP poslužitelja da je ovo VPN posebno za šifriranje prometa - može. To znači da korisnik ima što sakriti, sami izvucite zaključke

- Ako koristim OpenVPN, hoće li svi programi raditi kroz njega, uključujući ažuriranja za Windows? U teoriji, da, i općenito bi tako trebalo biti. Ali u praksi sve ovisi o postavkama.

- Može li ISP saznati pravu IP adresu određene stranice ako sam joj pristupio putem VPN-a? Zapravo, ne, ali postoji još jedna stvar. Ako iznenada VPN prestane raditi, ili ako dođe do neke vrste greške, Windows će jednostavno početi raditi kao i obično, to jest, bez korištenja VPN-a - samo izravno. Da biste to popravili, prvo morate konfigurirati sam OpenVPN, a drugo, koristiti dodatni vatrozid (preporučam Outpost Firewall), u kojem možete kreirati globalna prometna pravila.

- Odnosno, ako je VPN pogrešan, davatelj će vidjeti na kojoj sam stranici? Nažalost, da, sve će se automatski snimati.

- Može li TOR osigurati anonimnost? Možda, ali poželjno ga je malo konfigurirati da koristi IP adrese za sve osim CIS-a, a također i da se adrese češće mijenjaju npr. svake tri minute. Također, za najbolji učinak savjetujem korištenje repetitora (mostova).

- Što pružatelj vidi kada primam pakete iz stalno različitih IP područja? ISP-ovi imaju sustav za otkrivanje korištenja TOR-a, ali nisam siguran radi li ovaj sustav s relejima. Činjenica korištenja TOR-a također se bilježi i također govori davatelju da ovaj korisnik možda nešto skriva

- Vidi li ISP adresu web stranice kroz Tor ili VPN? Ne, samo VPN IP ili izlazni čvor Tor.

- Je li puni naziv adrese vidljiv ISP-u kada se koristi HTTPS protokol? Ne, vidljiva je samo adresa domene (odnosno samo site.com), vrijeme veze i preneseni volumen. Ali ti podaci nisu osobito korisni za davatelja u smislu informacija. Ako koristite HTTP, onda možete vidjeti sve što se prenosi - i punu adresu i sve što ste napisali/poslali u poruci npr. poštom, ali opet, to se ne odnosi na Gmail - tamo je promet šifriran.

- Odnosno, ako koristim šifriranje veze, onda već mogu biti na popisu osumnjičenih? Ne, ne stvarno. S jedne strane, da, ali s druge strane, enkripciju podataka, pa čak i globalnu enkripciju cijele mreže mogu koristiti ne samo neki hakeri ili korisnici, već i jednostavne organizacije koje brinu o sigurnom prijenosu podataka, što je i logično. , posebno u bankarskom sektoru.

- Vidi li davatelj činjenicu korištenja I2P-a? Vidi, ali zasad je ova vrsta mreže malo poznata pružateljima kao što je, primjerice, Tor, koji zbog svoje popularnosti privlači sve veću pozornost obavještajnih agencija. Davatelj I2P promet vidi kao šifrirane veze na različite IP adrese, što ukazuje da klijent radi s P2P mrežom.

- Kako mogu znati jesam li pod SORM-om? Ova se kratica dešifrira na sljedeći način - Sustav tehničkih mogućnosti za operativno-istražne radnje. A ako ste povezani na internet u Ruskoj Federaciji, tada ste već prema zadanim postavkama pod nadzorom. Pritom je ovaj sustav potpuno službeni i promet mora prolaziti njime, inače će internetski davatelji i telekom operateri jednostavno poništiti licencu.

- Kako vidjeti sav promet na vašem računalu onako kako ga vide pružatelji usluga? Pomoćni program za njuškanje prometa pomoći će vam u tome, najbolji takve vrste je analizator Wireshark.

- Postoji li način da shvatite da vas prate? Danas gotovo da i nema, ponekad, možda s aktivnim napadom poput MitM-a (Čovjek u sredini). Ako se koristi pasivni nadzor, tada ga je tehnički nerealno otkriti.

- Ali što onda učiniti, je li moguće nekako zakomplicirati nadzor? Internet, odnosno svoju vezu s njim, možete podijeliti na dva dijela. Sjedite na društvenim mrežama, na stranicama za upoznavanje, gledajte zabavne stranice, filmove, radite sve to putem normalne veze. I koristite šifriranu vezu odvojeno i istovremeno paralelno - na primjer, instalirajte virtualni stroj za to. Tako ćete imati manje-više prirodno okruženje, da tako kažem, jer mnoge stranice šifriraju promet, i Google u svojim uslugama, i druge velike tvrtke. Ali s druge strane, gotovo sve zabavne stranice NE šifriraju promet. Odnosno, ovo je norma - kada korisnik ima otvoreni i šifrirani promet. Druga stvar je kada pružatelj usluge vidi da je korisnikov promet samo šifriran, naravno, ovdje se mogu pojaviti pitanja.

Nadam se da ste pronašli neke korisne odgovore

Posljednjih godina u Rusiji se aktivno pooštrava kontrola interneta: web stranice su blokirane, ljudi se osuđuju zbog postova na društvenim mrežama i blogovima, pokrenut je SORM 3, usvojen je zakon o „Wi-Fi-ju putem putovnice“, a "Paket Yarovaya" je stupio na snagu. Sve ove mjere poduzimaju se radi poboljšanja sigurnosti stanovništva.

Državni dužnosnici često vole spomenuti da nigdje nema slobode interneta. Ali što oni znače? Pogledajmo statistiku upravljanja mrežom u svijetu.

1. Samo 46% svih ljudi koristi internet

Ako upravo sada čitate ovaj tekst, onda ste sretnici. Uostalom, na Zemlji postoji 3,5 milijardi ljudi koji ne mogu pristupiti ovoj stranici i još 3,5 milijardi onih koji ne žele (radimo na tome). Prema We Are Social, u Sjevernoj Americi i Zapadnoj Europi udio korisnika interneta iznosi 85-90%, a u Africi samo 29%.

U Rusiji je 2016. penetracija interneta iznosila 71,3% (prema internetlivestats.com). To je čak malo više nego u Grčkoj, Italiji i Portugalu.

2. 2/3 svjetskih korisnika interneta pod kontrolom je vlade

Freedom House je nevladina američka organizacija koja istražuje poštivanje ljudskih prava u svijetu. Svake godine objavljuje izvješća sa statistikama o raznim područjima života. Uključujući izvješće o slobodi na internetu, tzv. FOTN (Freedom of the Net).

Prema ovom izvješću, 2016. godine 64% svih korisnika interneta u svijetu bilo je podvrgnuto različitim oblicima državne kontrole nad njihovim aktivnostima na mreži. Na karti (druga slika u galeriji) možete vidjeti koje zemlje spadaju u kategoriju “slobodnih”, koje su “poluslobodne”, a koje “neslobodne”.

3. Najbesplatniji internet u Estoniji i Islandu

Izvješće FOTN-a daje podatke za 65 zemalja. Za svaku državu izračunava se ocjena slobode interneta u bodovima. Najniže u Estoniji i Islandu.

4. Većina interneta kontrolira u Kini, Iranu i Siriji

A evo i TOP zemalja s najvišom razinom državne kontrole interneta. U 7 od 10 država na listi stanovništvo ispovijeda islam. Ova činjenica stvarno utječe na cenzuru. Na primjer, u Iranu su zabranjene web-stranice s informacijama o pravima žena, društvene mreže i svaki nagovještaj pornografskog materijala.

5. Postoji devet parametara ocjene Sloboda na Internetu

A sada, da vidimo od čega se sastoje ocjene Freedom Housea. Postoji 9 glavnih parametara:

- Blokiranje društvenih mreža i aplikacija za komunikaciju;

- Blokiranje političkog i vjerskog sadržaja;

- Ograničavanje i suzbijanje razvoja IT sektora u zemlji;

- Plaćeni komentatori na forumima koji sudjeluju u političkim raspravama;

- Nedavna pojava novih zakona o blokiranju;

- Pojava novih mjera za deanonimizaciju korisnika interneta;

- Prisutnost blogera ili jednostavno korisnika koji su uhićeni zbog objavljivanja sadržaja na internetu;

- Prisutnost blogera ili jednostavno korisnika Interneta koji su ubijeni ili zlostavljani (uključujući i zatvor) zbog objavljivanja sadržaja na Internetu;

- Tehnički napadi na kritičare državne vlasti (primjeri: ddos napad na blog oporbenjaka).

U tablici možete detaljno vidjeti u kojim zemljama postoje određene pojave.

6. Rusija i Ukrajina u vodećim zemljama u pogledu pooštravanja internetske cenzure tijekom 5 godina

Freedom House već nekoliko godina radi takve izvještaje. Postoje zemlje u kojima je pooštravanje internetske cenzure puno intenzivnije nego u drugim. Među njima su Rusija i Ukrajina.

Kod nas postoje sve mjere za kontrolu interneta, osim blokiranja društvenih mreža i suzbijanja razvoja IT sektora (tako situaciju vidi američka tvrtka Freedom House).

Ukrajina se nedavno prestala smatrati zemljom s besplatnim internetom. Tri su razloga za to: blokiranje web stranica s političkim sadržajem, uhićenja blogera i cyber-napadi na vladine kritičare (još jednom naglašavam da su identificirani kao rezultat neovisnog istraživanja američkih aktivista za ljudska prava).

7. Ali u Bjelorusiji i Kazahstanu je kontrola interneta stroža

U ocjeni Freedom Housea Bjelorusija ima tri boda manje od naše zemlje. Prvo, nije bilo slučajeva nasilja nad blogerima i njihovog ubojstva. Također u 2016. godini nisu doneseni novi značajni zakoni o internet cenzuri. Web stranice su počeli blokirati još 2001. godine, a zakonska osnova za te mjere stvorena je davno.

A pravila su vrlo stroga. Na primjer, prema Uredba broj 60, sve dopuštene stranice moraju se nalaziti na teritoriju Bjelorusije, a ostale moraju biti blokirane. Ali ovaj zakon je promatrano samo djelomično.

Minsk je 2015. preuzeo metode za zaobilaženje ograničenja. Vlasti su počele blokirati ulazne čvorove u Tor mrežu, a postoje i izvješća o mogućem blokiranju VPN pružatelja usluga.

8. Sjeverna Koreja je izvan konkurencije

U cijeloj zemlji postoje dva pružatelja usluga koji opremaju strana veleposlanstva i vladine agencije internetom. Zabranjeno im je korištenje usmjerivača, a popis osoba koje imaju pravo pristupa mreži pregledava osobno šef države.

Godine 2013. Sjevernokorejci su pristupili internetu sa samo 1500 IP adresa, iako u zemlji živi 25 milijuna ljudi. Ostatak Korejaca koristi nacionalnu mrežu Gwangmyeong, ali čak 100.000 ljudi ima stalni pristup njoj. Šuška se da se tamo objavljuju lažne vijesti o pobjedama reprezentacije na Svjetskom prvenstvu te da se u SAD-u jedu psi.

Također u Koreji su zabranjeni svi operativni sustavi osim Crvene zvezde vlastite proizvodnje. Jedna od verzija (na slici) jako podsjeća na MacOS.

9. Glavno oružje državnih cenzora je filter mjehur

Čak i ako u zemlji nije prihvaćeno blokiranje nepoželjnih stranica, to ne znači da stanovništvo može doći do njih. Uostalom, možda ih jednostavno neće pronaći.

Svake se godine deseci tisuća stranica uklone iz rezultata Google pretraživanja na zahtjev vlada država ili privatnih tvrtki. Obično su to pornografija s maloljetnicima i stranice koje krše autorska prava.

10. “Anomalije mreže” postoje u zemljama sa službeno besplatnim internetom

OONI Explorer je istraživački alat kreiran od strane neovisnog projekta Tor. On se može identificirati mrežne anomalije» - blokiranje stranica, alati za praćenje prometa, njegovo ograničavanje i krivotvorenje sadržaja web stranica. Prema OONI Exploreru, takvi se fenomeni događaju u 71 zemlji svijeta.

U 12 država otkrivena je prisutnost alata za totalnu kontrolu i krivotvorenje prometa - Blue Coat, Squid i Privoxy. Među njima su Mjanmar, Uganda, Irak, SAD i Velika Britanija.

Kao što vidite, naša internetska cenzura je "malo stroža" od prosjeka drugih zemalja. Imamo još prostora za "prerastanje" do Irana i Kine, ali dosta je već implementirano...

Godine 1993. časopis New Yorker tiskao je poznati crtić o psu ispred računala. "Na internetu nitko ne zna da ste pas", stoji u natpisu. Više od dvadeset godina kasnije stvari stoje upravo suprotno. Na današnjem internetu svaki pas zna tko ste - a ponekad čak i bolji od vas samih.

Internet nije dobro prilagođen tajnosti, a privatnost nije iznimka. Svaki klik napravljen u pregledniku, po definiciji, moraju znati dvije strane: klijent i poslužitelj. Ovo je u najboljem slučaju. Zapravo, tamo gdje su dva, postoje tri, ili čak, ako uzmemo web stranicu Hacker za primjer, svih dvadeset i osam.

Na primjer

Da biste to provjerili, dovoljno je omogućiti razvojne alate ugrađene u Chrome ili Firefox.Više od polovice tih zahtjeva nemaju nikakve veze s dokumentima koji se nalaze na Hackerovim poslužiteljima. Umjesto toga, vode do 27 različitih domena u vlasništvu nekoliko stranih tvrtki. Upravo ti zahtjevi pojedu 90% vremena kada se stranica učita.

Koje su to domene? Oglasne mreže, nekoliko sustava za web analizu, društvene mreže, usluga plaćanja, Amazon oblak i nekoliko marketinških widgeta. Sličan skup, a često čak i opsežniji, dostupan je na bilo kojoj komercijalnoj stranici.. Ne samo mi znamo za njih (ovo se podrazumijeva), već i vlasnici ovih 27 domena.

Mnogi od njih jednostavno ne znaju. Gledaju vas s najvećim zanimanjem. Vidite transparent? Preuzima se s poslužitelja Doubleclicka, velike oglasne mreže koja je u vlasništvu Googlea.Da nije bilo bannera, našao bi drugi način. Isti se podaci mogu dohvatiti pomoću Google Analytics trackera ili putem AdSensea, pristupajući fontovima iz Google Fontova ili jQueryja na Google CDN-u. Barem će se neki trag naći na značajnom dijelu stranica na Internetu.

Analiza povijesti kretanja korisnika na Internetu pomaže Googleu da s dobrom točnošću utvrdi njihove interese, spol, dob, bogatstvo, bračni status, pa čak i zdravstveno stanje. To je potrebno za točniji odabir oglasa. Čak i mali porast točnosti ciljanja na cijelom Googleu vrijedi milijarde dolara, ali moguće su i druge aplikacije. Prema dokumentima koje je objavio Edward Snowden, američke i britanske obavještajne agencije presrele su Google trackere kako bi identificirale osumnjičene.

Gledaju vas, to je činjenica s kojom se morate pomiriti. Bolje se usredotočiti na druga pitanja. Kako to oni rade? Je li moguće sakriti se od nadzora? I isplati li se?

Pronađite i sakrijte

Da biste pratili osobu, morate je moći identificirati. Najjednostavniji i najproučeniji način identifikacije je kolačić. Problem je što je najranjiviji na napade zagovornika privatnosti. Za njih znaju korisnici, pa čak i političari. U Europskoj uniji, primjerice, postoji zakon koji prisiljava web stranice da upozoravaju korisnike na opasnosti kolačića. Nema smisla, ali sama činjenica je alarmantna.

Drugi je problem što neki preglednici prema zadanim postavkama blokiraju kolačiće koje postavlja treća strana, kao što je usluga web analitike ili reklamna mreža. Ovo ograničenje može se zaobići tako da se korisnik vozi kroz lanac preusmjeravanja na poslužitelj treće strane i natrag, ali to, kao prvo, nije baš zgodno, a drugo, malo je vjerojatno da će nekoga dugoročno spasiti. Prije ili kasnije, bit će potrebna pouzdanija metoda identifikacije.

Postoji mnogo više mjesta u pregledniku na kojima možete sakriti identifikacijske podatke nego što su programeri planirali. Potrebno je samo malo domišljatosti. Na primjer, kroz DOM svojstvo window.name, do dva megabajta podataka može se proslijediti na druge stranice, a za razliku od kolačića, koji su dostupni samo skriptama s iste domene, podaci u window.name dostupni su i s drugih domena . Samo efemerna priroda ovog svojstva ometa zamjenu kolačića s window.name. Ne traje nakon završetka sesije.

Prije nekoliko godina postalo je moderno pohranjivati podatke o identitetu koristeći takozvane lokalne zajedničke objekte (LSO) koje pruža Flash. U prilog LSO-u su igrala dva faktora. Prvo, za razliku od kolačića, korisnik ih nije mogao izbrisati pomoću preglednika. Drugo, ako su kolačići različiti u svakom pregledniku, tada je LSO, kao i sam Flash, isti za sve preglednike na računalu. Zbog toga je moguće identificirati korisnika koji naizmjenično radi u različitim preglednicima.

I dalje dostupno samo članovima

Opcija 1. Pridružite se zajednici "site" kako biste pročitali sve materijale na stranici

Članstvo u zajednici tijekom navedenog razdoblja omogućit će vam pristup SVIM Hacker materijalima, povećati vaš osobni kumulativni popust i omogućiti vam da prikupite profesionalnu ocjenu Xakep Score!

Svima je jasno da je vaš provajder upoznat sa svim vašim kretanjima na internetu, često se pojavljuju priče da zaposlenici tvrtke prate promet kupaca. Kako se to događa, može li se to izbjeći?

Kako te promatraju

Pružatelji usluga u Ruskoj Federaciji dužni su analizirati korisnički promet radi usklađenosti s ruskim zakonodavstvom. Konkretno, klauzula 1.1 Federalnog zakona od 7. srpnja 2003. N 126-FZ (sa izmjenama i dopunama od 5. prosinca 2017.) "O komunikacijama" glasi:

Komunikacijski operateri dužni su ovlaštenim državnim tijelima koja obavljaju operativno-istražne radnje ili osiguravaju sigurnost Ruske Federacije dati podatke o korisnicima komunikacijskih usluga i o pruženim im komunikacijskim uslugama, kao i druge podatke potrebne za obavljanje dodijeljenih zadaća. tim tijelima, u slučajevima utvrđenim saveznim zakonima, zakonima.

Sam davatelj, naravno, ne pohranjuje promet. Međutim, on obavlja njegovu obradu i klasifikaciju. Rezultati se zapisuju u datoteke dnevnika.

Analiza osnovnih informacija provodi se automatski. Obično se promet odabranog korisnika preslikava na SORM servere (sredstva operativno-istražnih mjera) koje kontroliraju Ministarstvo unutarnjih poslova, FSB itd., a analiza se već tamo provodi.

Sastavni dio modernih SORM-2 sustava je ciklički međuspremnik za pohranu podataka. Trebao bi pohraniti promet koji prolazi kroz davatelja zadnjih 12 sati. SORM-3 je uveden od 2014. godine. Njegova glavna razlika je dodatna pohrana, koja bi trebala sadržavati trogodišnju arhivu svih naplata i svih dnevnika povezivanja.

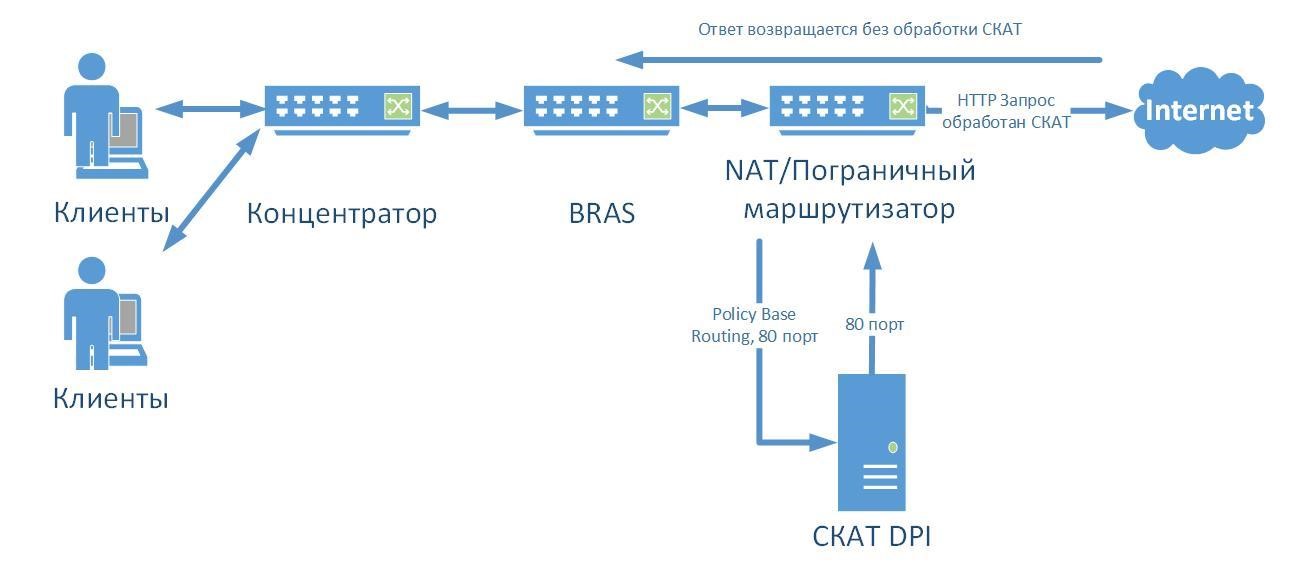

Kako čitati promet koristeći DPI

Primjer strujnog kruga od VAS Experta

Primjer strujnog kruga od VAS Experta

DPI (Deep Packet Inspection) može se koristiti kao dio SORM-a ili zasebno. To su sustavi (obično hardverski i softverski sustavi - hardver s posebnim softverom) koji rade na svim osim na prvim (fizičkim, bitnim) razinama OSI mrežnog modela.

U najjednostavnijem slučaju, pružatelji usluga koriste DPI za kontrolu pristupa resursima (posebno stranicama stranica s "crne" liste Roskomnadzora prema Saveznom zakonu br. 139 o izmjenama i dopunama zakona "O zaštiti djece od štetnih informacija na njihovo zdravlje i razvoj" ili bujice) . Ali, općenito govoreći, rješenje se može primijeniti na čitanje vašeg prometa.

Protivnici DPI-ja tvrde da je pravo na privatnost upisano u ustav, a tehnologija krši neutralnost mreže. Ali to ne sprječava korištenje tehnologije u praksi.

DPI jednostavno analizira sadržaj koji se prenosi preko nešifriranih HTTP, FTP protokola.

Neki sustavi također koriste heuristiku, neizravne znakove koji pomažu identificirati uslugu. To su, primjerice, vremenske i numeričke karakteristike prometa, kao i posebni nizovi bajtova.

HTTPS je teži. Međutim, na razini TLS-a, počevši od verzije 1.1, koja se danas često koristi za enkripciju u HTTPS-u, naziv domene stranice prenosi se u čistom tekstu. Tako će davatelj moći saznati koju ste domenu posjetili. Ali što su tamo napravili, on neće znati bez privatnog ključa.

U svakom slučaju, pružatelji usluga ne provjeravaju sve

Preskupo je. Ali teoretski mogu pratiti nečiji promet na zahtjev.

Ono što je sustav (ili drug major) zabilježio obično se ispituje ručno. No najčešće davatelj nema nikakav SORM (pogotovo ako se radi o malom davatelju). Sve pretražuju i lociraju obični zaposlenici u bazi podataka s zapisnicima.

Kako se prate torrenti

Torrent klijent i tracker u pravilu razmjenjuju podatke koristeći HTTP protokol. Ovo je otvoreni protokol, što znači, vidi gore: pregled korisničkog prometa korištenjem MITM napada, analiza, dešifriranje, blokiranje pomoću DPI. Pružatelj može pregledati mnogo podataka: kada je preuzimanje počelo ili završilo, kada je distribucija započela, koliko je prometa distribuirano.

Sidere je teže pronaći. Najčešće u takvim slučajevima sami stručnjaci postaju vršnjaci. Znajući IP adresu sijačice, kolega može poslati obavijest davatelju s nazivom distribucije, njezinom adresom, vremenom početka distribucije, stvarnom IP adresom sijačice itd.

Zasad je u Rusiji sigurno - svi zakoni ograničavaju mogućnosti administracije tragača i drugih distributera piratskog sadržaja, ali ne i običnih korisnika. Međutim, u nekim europskim zemljama korištenje torrenta je bremenito velikim kaznama. Dakle, ako idete u inozemstvo, nemojte biti uhvaćeni.

Što se događa kada posjetite stranicu

Davatelj usluge vidi URL koji ste otvorili ako analizira sadržaj paketa koje primite. To se može učiniti, na primjer, korištenjem MITM napada (napad “man-in-the-middle”, čovjek u sredini).

Iz sadržaja paketa možete dobiti povijest pretraživanja, analizirati povijest upita, čak i čitati korespondenciju i prijave s lozinkama. Osim ako, naravno, web-mjesto ne koristi nekriptiranu HTTP vezu za autorizaciju. Srećom, to je sve rjeđe.

Ako stranica radi s HTTPS-om, tada davatelj vidi samo IP adresu poslužitelja i naziv domene, kao i vrijeme povezivanja s njim i količinu prometa. Ostali podaci su šifrirani i ne mogu se dešifrirati bez privatnog ključa.

Što je s MAC adresom

Davatelj u svakom slučaju vidi vašu MAC adresu. Točnije, MAC adresa uređaja koji se spaja na njegovu mrežu (a to možda nije računalo, već usmjerivač, na primjer). Činjenica je da se autorizacija za mnoge davatelje vrši putem prijave, lozinke i MAC adrese.

Ali MAC adrese na mnogim usmjerivačima mogu se mijenjati ručno. Da, i na računalima se MAC adresa mrežnog adaptera postavlja ručno. Dakle, ako to učinite prije prve autorizacije (ili je promijenite kasnije i zatražite ponovno povezivanje računa na novu MAC adresu), davatelj neće vidjeti pravu MAC adresu.

Što se događa ako imate omogućen VPN

Ako koristite VPN, tada pružatelj usluge vidi da se šifrirani promet (s visokim koeficijentom entropije) šalje na određenu IP adresu. Osim toga, može saznati da se IP adrese iz ovog raspona prodaju za VPN usluge.

Gdje ide promet s VPN usluge, davatelj ne može automatski pratiti. Ali ako usporedite promet pretplatnika s prometom bilo kojeg poslužitelja prema vremenskim oznakama, možete izvršiti daljnje praćenje. Samo zahtijeva složenija i skuplja tehnička rješenja. Od dosade sigurno nitko neće razviti i koristiti takvo što.

Događa se da iznenada VPN "otpadne" - to se može dogoditi u bilo kojem trenutku i na bilo kojem operativnom sustavu. Nakon što VPN prestane raditi, promet se automatski počinje otvarati, a davatelj ga može analizirati.

Važno je da čak i ako analiza prometa pokaže da previše paketa stalno ide na IP adresu koja bi potencijalno mogla pripadati VPN-u, nećete ništa slomiti. U Rusiji nije zabranjeno koristiti VPN - zabranjeno je pružanje takvih usluga za zaobilaženje web-mjesta s "crne liste" Roskomnadzora.

Što se događa kada uključite Tor

Kada se povežete putem Tora, ISP također vidi šifrirani promet. I neće moći dešifrirati što trenutno radite na internetu.

Za razliku od VPN-ova, gdje se promet obično usmjerava na isti poslužitelj tijekom dužeg vremenskog razdoblja, Tor automatski mijenja IP adrese. U skladu s tim, davatelj može utvrditi da ste vjerojatno koristili Tor na temelju šifriranog prometa i čestih promjena adresa, a zatim to prikazati u zapisnicima. Ali pravno, ni za to nećete dobiti ništa.

Istodobno, netko može koristiti vašu IP adresu u Tor mreži samo ako ste konfigurirali izlazni čvor u postavkama.

Što je s anonimnim načinom rada?

Ovaj način rada neće pomoći sakriti promet od ISP-a. Potrebno je pretvarati se da niste koristili preglednik.

Anonimni način ne pohranjuje kolačiće, podatke web-mjesta ili povijest pregledavanja. Međutim, vaše radnje vide davatelj usluga, administrator sustava i web-mjesta koja posjećujete.

Ali ima i dobrih vijesti.

Davatelj zna mnogo o vama, ako ne i sve. Međutim, proračun malih tvrtki ne dopušta kupnju DPI opreme, instaliranje SORM-a ili postavljanje učinkovitog sustava nadzora.

Ako obavljate pravne radnje na Internetu otvoreno, a za radnje koje uključuju povjerljivost, koristite VPN, Tor ili druga sredstva anonimnosti, vjerojatnost da ćete "napasti na olovku" davatelju i posebnim uslugama minimalna je. Ali samo 100% pravni postupci daju 100% jamstvo.